1. 概述

在本篇文章中,我们将深入探讨三种常见的恶意软件类型:病毒(Virus)、蠕虫(Worm)和特洛伊木马(Trojan)。同时,我们会对比它们的核心特性与区别。

2. 恶意软件概述

恶意软件(Malware)是一个广义术语,指的是各种旨在破坏、窃取信息或未经授权访问系统的有害程序。攻击者通常会利用系统漏洞,通过物理或虚拟途径入侵目标系统。

例如,U盘是一种非常常见的恶意软件传播媒介。

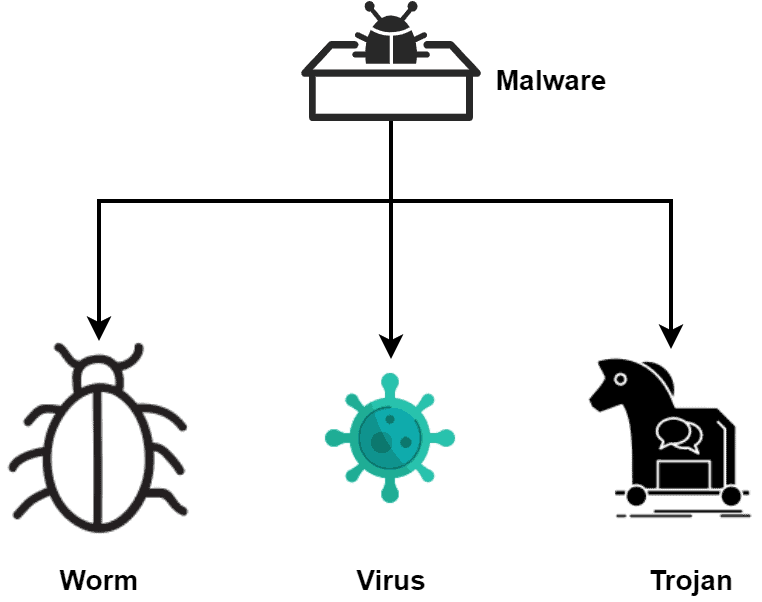

根据其行为特征,恶意软件可以分为多个类别。其中,最常见的包括:

- 病毒(Virus)

- 蠕虫(Worm)

- 特洛伊木马(Trojan)

它们之间的区别如下图所示:

3. 病毒(Virus)

病毒是一种通过感染系统中的正常程序进行传播的恶意代码。与生物病毒类似,它会在执行时修改系统原有代码,导致系统行为异常。病毒的传播通常需要人为干预,例如运行被感染的程序。

常见表现

- 系统运行变慢

- 程序异常自动运行或关闭

- 弹出广告窗口

- 文件损坏

- 系统崩溃

知名案例

- CryptoLocker(2013年):加密用户文件,勒索解密密钥

- MyDoom:曾是传播最快的电子邮件蠕虫之一

- Anna Kournikova:通过电子邮件传播的病毒

- Stuxnet:攻击工业控制系统的蠕虫病毒

应对策略

- 使用杀毒软件定期扫描

- 保持操作系统与软件更新

- 设置强密码

- 安装防火墙

- 避免打开可疑邮件或附件

- 定期备份数据

4. 蠕虫(Worm)

蠕虫是一种能够通过网络自主传播的恶意程序。与病毒不同,它不需要依附于其他程序,也不依赖用户操作即可扩散。它通常利用系统漏洞进行传播。

常见表现

- 系统性能下降

- 出现未知图标

- 应用程序异常启动

- 自动发送邮件或消息

知名案例

- WannaCry(2017年):针对Windows系统的勒索病毒,要求支付比特币赎金

- Morris Worm:第一个大规模传播的网络蠕虫

- ILOVEYOU:通过电子邮件标题诱导用户点击

- SQL Slammer:攻击SQL服务器,导致全球网络瘫痪

防护建议

- 安装并更新杀毒软件

- 定期打补丁

- 不随意打开未知来源的文件

- 启用防火墙

- 数据传输时使用加密技术

5. 特洛伊木马(Trojan)

特洛伊木马得名于古希腊的“特洛伊木马”故事。它伪装成合法程序诱导用户安装,但其真实目的通常是建立后门、窃取数据或远程控制设备。

主要危害

- 数据丢失或被篡改

- 系统行为异常

- 性能下降

- 社交账号被盗用

- 银行账户被盗刷

知名案例

- Zeus(Zbot):2007年出现,专门窃取银行信息

- Wireless Trojans:攻击移动设备

- Banking Trojans:专门针对金融账户

清除与防护

- 寻求专业帮助

- 删除可疑文件

- 安装可靠杀毒软件

- 更新操作系统

- 修改重要账户密码

- 不信任来源不明的文件或链接

6. 三者的核心区别

| 特性 | 病毒(Virus) | 蠕虫(Worm) | 特洛伊木马(Trojan) |

|---|---|---|---|

| 攻击目标 | 系统文件 | 网络中的系统 | 用户 |

| 是否自我复制 | ✅ | ✅ | ❌ |

| 传播方式 | 依附于文件 | 自主网络传播 | 伪装合法程序诱导安装 |

| 典型类型 | Web脚本、浏览器劫持等 | 邮件、加密、互联网蠕虫 | 后门、漏洞利用、勒索木马 |

7. 总结

本文详细介绍了三种常见的恶意软件类型:病毒、蠕虫和特洛伊木马,并对比了它们的行为特征与防护策略。理解它们的区别有助于我们更好地识别和防范潜在的安全威胁。

✅ 安全提示:

- 定期更新系统与软件补丁

- 使用可靠的杀毒与防火墙工具

- 不随意点击未知链接或下载不明文件

- 重要数据定期备份

⚠️ 特别注意:即使系统看起来正常,也可能已被植入木马。建议定期进行深度扫描与安全审计。