1. 引言

在本教程中,我们将介绍 入侵检测系统(Intrusion Detection System,IDS) 和 入侵防御系统(Intrusion Prevention System,IPS)。

随着网络的普及,恶意攻击者对用户和网络服务提供者的兴趣也在不断上升,网络攻击的数量和复杂度也在不断增长。为了应对这些威胁,我们需要引入一些安全机制,IDS 和 IPS 就是其中两个关键的解决方案。

在接下来的内容中,我们将先了解网络安全的背景,然后分别深入讲解 IDS 和 IPS 的工作原理和分类,最后对两者进行系统性的对比,帮助你在实际场景中做出更合适的选择。

2. 网络安全背景

随着信息技术的发展,计算机网络已成为我们日常生活中不可或缺的一部分,无论是工作、娱乐还是社交,几乎所有的活动都离不开网络。

然而,这种高度依赖网络的环境也吸引了大量恶意攻击者的注意。他们通过各种手段利用网络漏洞获取利益,例如:

- DDoS(分布式拒绝服务攻击):通过大量请求使目标服务瘫痪,常用于干扰或为其他攻击做掩护

- MITM(中间人攻击):攻击者冒充通信双方,窃听或篡改通信内容

- 端口扫描(Port Scan):通过扫描目标主机的开放端口,寻找可利用的漏洞

为了应对这些威胁,出现了多种网络安全解决方案,比如杀毒软件、防火墙、DMZ 网络架构等。

但本文的重点是:入侵检测系统(IDS)和入侵防御系统(IPS)。它们在网络攻击的检测和防御中起着至关重要的作用。

3. 入侵检测系统(IDS)

3.1 什么是 IDS?

简单来说,IDS 是一种监控系统,用于检测可疑活动并触发警报。

它的核心目标是识别潜在的安全威胁,而不是主动阻止攻击。这意味着 IDS 通常不会直接干预流量或进程,而是被动地观察和分析。

⚠️ 注意:IDS 本身不具备阻断攻击的能力,它更像是一个“观察者”。

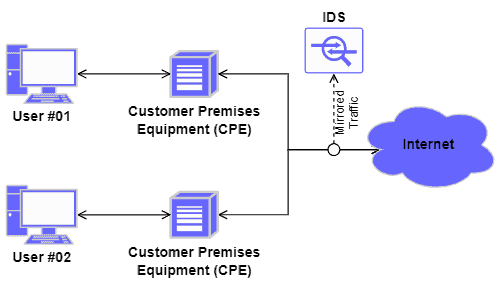

IDS 可以部署为非在线(offline)或非内联(not inline)模式,也就是说它可以分析其他系统处理后的数据副本。

下图展示了一个 IDS 监控进出网络流量的典型部署方式:

3.2 IDS 的分类

IDS 可以从两个维度进行分类:

按照检测环境分类:

- ✅ 网络型 IDS(NIDS):监控整个网络的流量,分析数据包头和载荷,适用于多层网络结构

- ✅ 主机型 IDS(HIDS):部署在特定主机上,监控本地流量、系统日志和进程行为

按照检测方法分类:

- ✅ 基于签名的检测(Signature-based):通过匹配已知攻击特征来识别威胁,类似于杀毒软件中的病毒库

- ✅ 基于异常的检测(Anomaly-based):建立正常行为模型,检测与模型偏离的行为,适用于未知攻击

⚠️ 混合型 IDS(Hybrid IDS) 同时使用签名和异常检测,具备更高的准确率和适应性。

4. 入侵防御系统(IPS)

4.1 什么是 IPS?

IPS 是 IDS 的“加强版”,它不仅具备 IDS 的检测能力,还能主动采取措施阻止攻击。

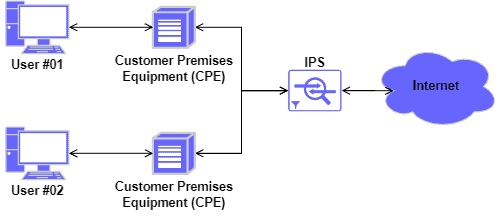

与 IDS 不同,IPS 必须部署为内联(inline)模式,即必须在流量到达目标主机前进行处理。因此,IPS 对网络延迟的影响通常比 IDS 更大。

IPS 的主要防御手段包括:

- ✅ 阻断恶意流量

- ✅ 丢弃可疑数据包

- ✅ 使用流量整形(traffic shaping)或数据包清洗(packet wash)技术处理可疑流量

下图展示了一个 NIPS(网络型 IPS)在简单网络拓扑中的部署方式:

4.2 IPS 的分类

IPS 的分类方式与 IDS 类似:

- ✅ 网络型(NIPS) vs 主机型(HIPS)

- ✅ 基于签名 vs 基于异常

IPS 的核心优势在于它可以在攻击发生前进行干预,从而有效降低攻击成功的概率。

5. IDS 与 IPS 的对比总结

| 特性 | IDS | IPS |

|---|---|---|

| 核心目标 | 检测可疑活动并触发警报 | 检测并阻止潜在攻击 |

| 部署方式 | 通常为非内联 | 必须为内联 |

| 检测方式 | 支持在线或离线 | 仅支持在线检测 |

| 攻击缓解能力 | ❌ 无 | ✅ 有 |

| 对延迟的影响 | 较小 | 较大 |

⚠️ 没有绝对的优劣之分,IDS 和 IPS 各有适用场景:

- 如果你更关注监控和日志记录,并且对延迟敏感,IDS 是更好的选择

- 如果你希望实时阻断攻击,即使带来一定延迟,IPS 更适合

6. 总结

在本教程中,我们深入探讨了 IDS 和 IPS 的基本概念、分类和核心区别。

随着网络攻击手段的不断演进,传统的防火墙和杀毒软件已经无法完全应对复杂的威胁。在这种背景下,IDS 和 IPS 成为了构建现代网络安全体系不可或缺的组成部分。

它们通常与其他安全机制(如防火墙、SIEM 系统)配合使用,在整体安全架构中扮演着关键角色。

✅ 建议:

- 在实际部署中,可以根据网络架构、安全需求和性能要求灵活选择 IDS 或 IPS,甚至可以同时部署两者形成纵深防御体系。

- 对于高安全要求的系统,推荐使用混合型 IDS 或具备高级检测能力的 IPS。

网络安全是一个持续演进的领域,只有不断更新技术手段,才能更好地应对未来的威胁。