1. 概述

在本文中,我们将通过一个具体示例,讲解如何计算密码的熵值(Entropy)。密码熵是衡量密码强度的重要指标,它反映了密码被暴力破解的难度。

2. 密码熵简介

密码在保护数字系统和用户隐私安全中起着关键作用。它不仅用于身份验证,还保障了数据的完整性(Integrity)和机密性(Confidentiality)。

设置密码时,选择一个足够强的密码至关重要。判断密码是否安全的一种方式是通过密码熵来衡量。密码熵越高,说明密码越难被猜测或暴力破解。

通常来说,一个强密码应具备以下特征:

✅ 长度足够(建议12~14位)

✅ 包含大小写字母、数字、特殊字符的组合

✅ 避免使用常见单词或模式(如 password123)

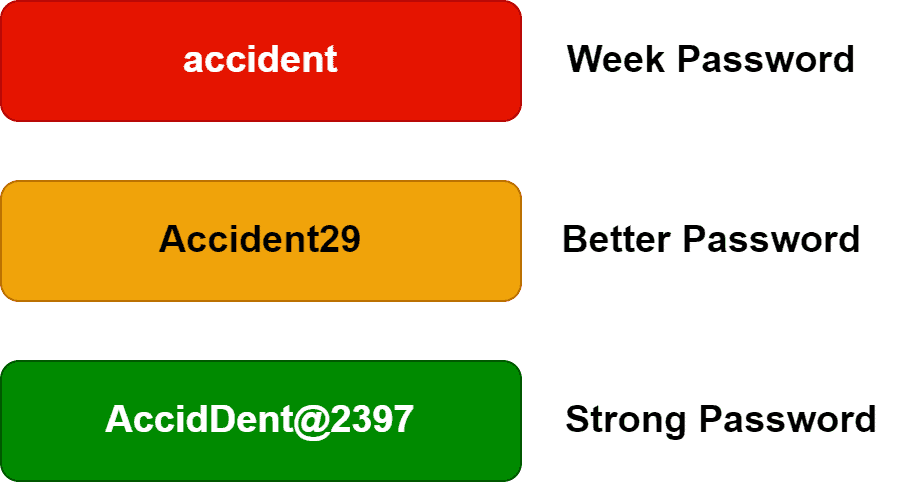

以下是一些不同类型密码的示例:

因此,密码熵(Entropy)就是用来衡量密码随机性强度的方法。熵值越高,密码越安全。

3. 密码强度与破解概率

密码的安全性通常体现在其被破解的难度上。破解概率(Cracking Odds)指的是攻击者通过暴力尝试(Brute-force)或字典攻击等方式,成功猜中密码的可能性。

举个例子:一个仅包含大写字母、长度为3的密码,最多只有 26^3 = 17,576 种可能组合,很容易被暴力破解。

根据相关研究:

- 一个仅包含大小写字母、长度为7的密码,可以在瞬间被破解

- 而一个包含大小写字母、数字和符号、长度为10的密码,破解时间可能需要5年

这说明密码强度随着字符种类和长度的增加呈指数级增长。

4. 密码熵的计算方法

一个复杂但不随机的密码并不一定安全,我们需要通过熵值来评估其实际强度。高熵值意味着密码具有更高的不可预测性。

4.1 密码熵的分类标准

| 熵值范围 | 密码强度 |

|---|---|

| 0 - 24 | 很差 |

| 25 - 49 | 弱 |

| 50 - 74 | 一般 |

| 75 - 100 | 很强 |

4.2 熵值计算公式

密码熵的计算公式如下:

$$ E = \log _{2} (R^L) \Rightarrow E = L \times \log _{2} R $$

其中:

- $ E $:密码熵值

- $ R $:可用字符集合的大小(如大小写字母+数字+符号)

- $ L $:密码长度

4.3 示例计算

以密码 Better2023 为例:

- 长度 $ L = 10 $

- 字符集包含:26个大写字母 + 26个小写字母 + 10个数字 = 62个字符

- 所以 $ R = 62 $

代入公式计算:

$$ E = 10 \times \log _{2} 62 = 10 \times 5.9541 \approx 59.5 $$

因此,该密码的熵值约为 59.5,属于“一般”级别。

⚠️ 注意:这个计算假设密码是完全随机的。如果密码包含规律或常用词组,实际熵值会远低于计算值。

5. 总结

本文通过理论与示例相结合的方式,讲解了密码熵的定义、分类标准和计算方法。掌握密码熵的计算有助于我们评估密码的安全性,避免使用看似复杂但实际熵值较低的密码。

在实际应用中,建议:

✅ 使用长度 ≥ 12 的密码

✅ 混合使用大小写字母、数字和符号

✅ 避免使用常见模式或个人信息

✅ 使用密码管理器生成并存储高熵密码

这样可以有效提升账户的安全性,降低被暴力破解的风险。